Novo malware bancário se espalha pelo WhatsApp e compromete dados de usuários brasileiros - Informações e Detalhes

Pesquisadores da empresa de segurança Elastic identificaram um novo tipo de malware bancário que está atacando especificamente usuários brasileiros. O trojan, chamado TCLBANKER, utiliza técnicas sofisticadas de engenharia social e autopropagação através de aplicativos populares como WhatsApp e Outlook. O malware foi descoberto em um estágio inicial de operação e é atribuído a um grupo conhecido como REF3076.

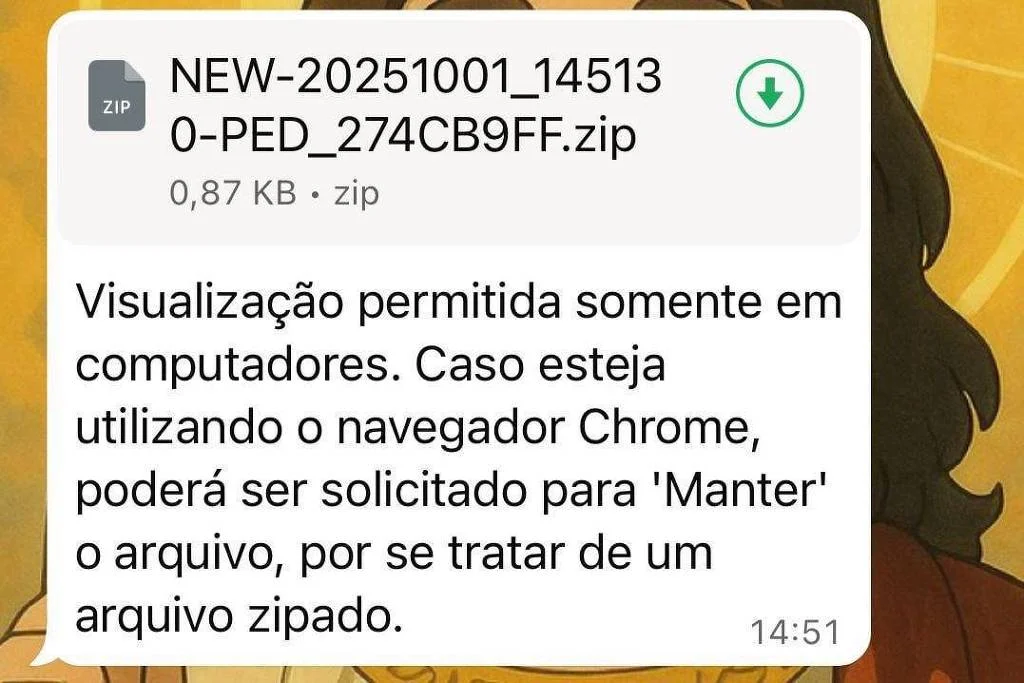

O ataque se inicia com o envio de um arquivo ZIP que se apresenta como um instalador legítimo do programa Logi AI Prompt Builder, da Logitech. Ao ser executado, o instalador carrega uma DLL maliciosa que se disfarça como um plugin do sistema, sendo ativado automaticamente quando o programa legítimo é aberto.

Antes de qualquer ação, o TCLBANKER realiza uma série de verificações para garantir que não está sendo analisado em um ambiente de testes. Ele verifica a presença de ferramentas de segurança, analisa o tempo de resposta do processador e checa o espaço disponível no disco e a memória RAM do computador. Somente se essas condições forem atendidas, o malware prossegue.

O instalador malicioso se apresenta como Content Creator Studio e solicita que o sistema seja reiniciado para completar a instalação. O TCLBANKER também verifica se o idioma do sistema é o português brasileiro e se a localização geográfica é o Brasil. Se qualquer um desses critérios não for cumprido, o malware se desativa sem deixar rastros.

Após a instalação, o trojan cria uma tarefa agendada no Windows, garantindo que ele seja executado automaticamente em cada login do usuário. Em seguida, ele envia informações básicas do computador para os atacantes, como o nome da máquina e a versão do sistema operacional.

O TCLBANKER monitora, a cada segundo, os sites que estão sendo acessados no navegador. Ele possui uma lista de 59 domínios de bancos, fintechs e corretoras de criptomoedas brasileiras. Quando a vítima acessa um desses sites, o malware se conecta ao servidor dos criminosos e recebe comandos em tempo real.

Uma das características mais sofisticadas do TCLBANKER é seu sistema de sobrescrição de tela, que impede que a vítima veja o que realmente está acontecendo em seu computador. Ele cria janelas falsas que cobrem a tela inteira, apresentando informações enganosas, e essas janelas são programadas para não aparecer em capturas de tela.

O malware oferece quatro tipos de interface para aplicar o golpe, incluindo uma que simula uma tela de atualização do Windows, outra que exibe uma mensagem de espera enquanto um cúmplice liga para a vítima, uma terceira que coleta credenciais através de um teclado virtual, e uma quarta que apresenta um processo fictício em andamento com animações.

Além das funcionalidades bancárias, o TCLBANKER também inclui um componente projetado para se espalhar entre novos usuários, utilizando os contatos da própria vítima. A primeira forma de propagação ocorre via WhatsApp Web, onde o malware clona o perfil do usuário e envia mensagens para seus contatos com um link para baixar o próprio malware. O texto das mensagens simula uma solicitação de orçamento.

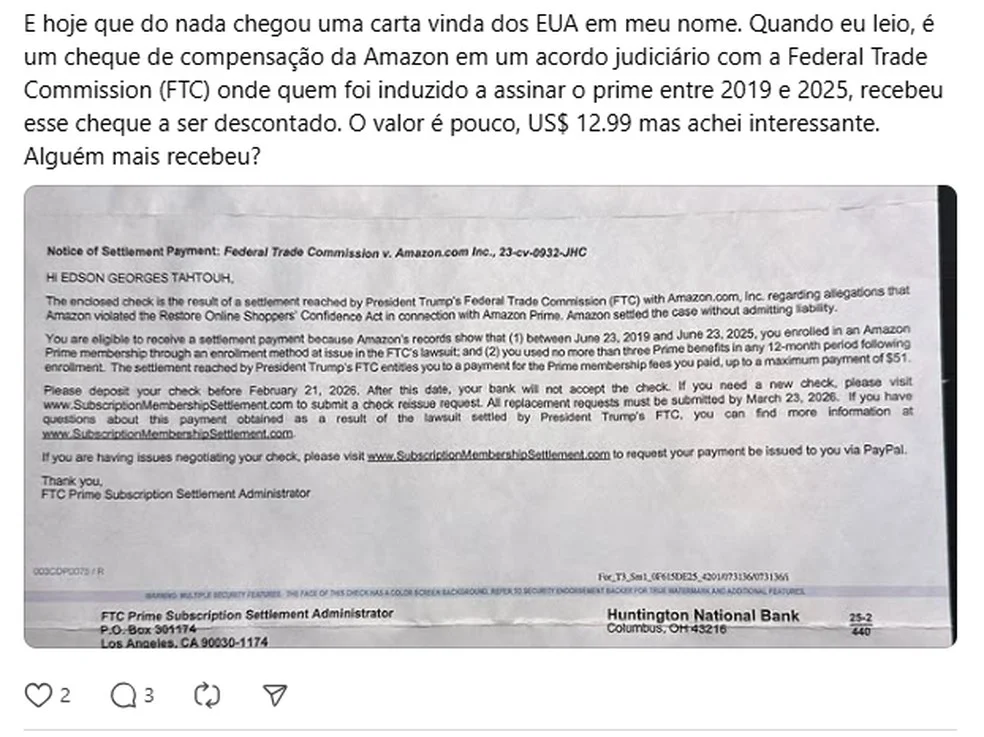

A segunda forma de propagação utiliza o Microsoft Outlook, onde o malware acessa a conta de e-mail da vítima, coleta endereços de contatos e envia mensagens com o assunto "NFe disponível para impressão", imitando notificações fiscais legítimas.

Desta forma, a nova ameaça representada pelo TCLBANKER exige atenção redobrada por parte dos usuários de serviços bancários online. Os métodos de engenharia social utilizados são sofisticados e desafiadores, tornando difícil a detecção e prevenção por parte dos usuários comuns.

É fundamental que todos os usuários adotem práticas de segurança digital, como a atualização constante de softwares de segurança e a verificação da autenticidade de mensagens recebidas, especialmente aquelas que solicitam downloads ou acessos a links externos.

Além disso, as instituições financeiras devem intensificar campanhas de conscientização para educar seus clientes sobre os riscos de malware e como identificar tentativas de fraudes. A segurança digital é uma responsabilidade compartilhada.

Assim, a abordagem colaborativa entre usuários, empresas de tecnologia e instituições financeiras pode ser um caminho eficaz para mitigar os riscos associados a novos tipos de malware.

Uma dica especial para você

Com a recente ameaça do TCLBANKER, é crucial estar sempre um passo à frente, especialmente quando se trata de tecnologia. Por que não aproveitar esse momento para investir em um equipamento que melhora sua experiência de jogo e entretenimento? Conheça o Monitor Gamer Samsung 27" FHD,100 Hz, HDMI, VGA, perfeito para quem não quer ficar para trás!

Imagine jogar seus títulos favoritos em um monitor que oferece imagens nítidas e taxas de atualização super rápidas. O Monitor Gamer Samsung transforma cada partida em uma experiência imersiva, com cores vibrantes e detalhes impressionantes. É a combinação ideal de desempenho e design, feita para gamers exigentes que buscam não apenas jogar, mas viver cada momento intensamente.

Não perca a chance de elevar seu setup! Este monitor incrível está disponível por tempo limitado e pode ser o upgrade que você estava esperando. Garanta já o seu e fique um passo à frente do malware, aproveitando ao máximo suas horas de lazer. Confira novamente o Monitor Gamer Samsung 27" FHD,100 Hz, HDMI, VGA e transforme sua forma de jogar!

Gostou dessa notícia? Você pode compartilhá-la com seus amigos!